Assalamualaikum Wr.Wb...

dengan diberikan nikmat dan rezeki dari Allah SWT, saya Mr.GagalTotal666 akan

berbagi kepada anda tentang tools mencari keretanan/vulnerability di website

yaitu WAScan - Web Application Scanner tested GNU/Linux.

Tools WAScan - Web Application Scanner adalah untuk mencari

keamanan aplikasi web sumber terbuka. Dan dirancang untuk menemukan

berbagai kerentanan menggunakan metode "kotak hitam(Black Box)",

yang berarti tidak akan mempelajari kode sumber

aplikasi web tetapi akan berfungsi seperti fuzzer, yang memindai

aplikasi web tetapi akan berfungsi seperti fuzzer, yang memindai

halaman dari aplikasi web yang digunakan, mengekstraksi tautan

dan formulir serta menyerang skrip, mengirim payload

dan mencari pesan kesalahan maupun kerusakan, .. dll.

Tools WAScan - Web Application Scanner dibuat

dan mencari pesan kesalahan maupun kerusakan, .. dll.

Tools WAScan - Web Application Scanner dibuat

di bahasa pemrograman python2.7 dan dapat berjalan

di platform apa pun yang memiliki lingkungan Python.

WAScan - Web Application Scanner memiliki Features diantara nya :

Fingerprint

- Detect Server

- Detect Web Frameworks (22)

- Check Cookie Security

- Check Headers Security

- Detect Language (9)

- Detect Operating System (OS - 8)

- Detect Content Management System (CMS - 6)

- Detect Web Application Firewall (WAF - 54)

pergi ke directory yang tadi di clone, contoh WAScan

WAScan - Web Application Scanner memiliki Features diantara nya :

Fingerprint

- Detect Server

- Detect Web Frameworks (22)

- Check Cookie Security

- Check Headers Security

- Detect Language (9)

- Detect Operating System (OS - 8)

- Detect Content Management System (CMS - 6)

- Detect Web Application Firewall (WAF - 54)

Attacks

- Bash Command Injection (ShellShock)

- Blind SQL Injection

- SQL Injection via Cookie,Referer and User-Agent Header Value

- Cross-Site Scripting (XSS) via Cookie,Referer and User-Agent Header Value

- Buffer Overflow

- HTML Code Injection

- PHP Code Injection

- LDAP Injection

- Local File Inclusion (lfi)

- OS Commanding

- SQL Injection

- XPath Injection

- Cross Site Scripting (XSS)

Audit

- Apache Status

- WebDav

- PHPInfo

- Robots Paths

- Cross-Site Tracing (XST)

Bruteforce

- Admin Panel

- Backdoor (shell)

- Backup Dirs

- Backup Files

- Common Dirs

- Common Files

Disclosure

- Credit Cards

- Emails

- Private IP

- SSN

- Detect Warnings,Fatal Error,...

cara install dan cara pakai WAScan - Web Application Scanner

buka terminal/console

$ git clone https://github.com/m4ll0k/WAScan

$ https://github.com/FOGSEC/WAScan

$ cd WAScan

$ pip install -r requirements.txt

$ python wascan.py --url (target site)

$ python wascan.py --url http://www.romanianwriters.ro

contoh di atas akan menscan seluruh keretanan

yang ada di website tersebut dan akan dikasih

tahu keretanan pada website tersebut

cara lain nya

mencari keretanan blind SQL injection

cara lain nya

mencari keretanan blind SQL injection

$ python wascan.py --url (Target site) --scan [1,4]

$ python wascan.py --url http://www.romanianwriters.ro --scan [1,4]

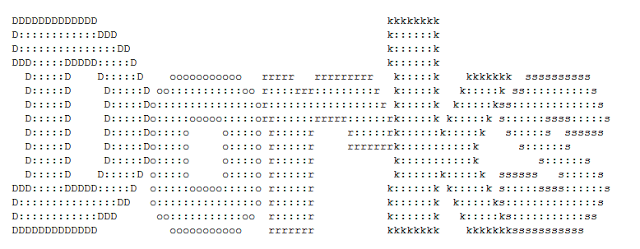

wascan.py [options]

-u --url Target URL (e.g: http://www.site.com)

-s --scan Scan options (default=5):

0 : Fingerprint (server,waf,cms,...)

1 : Attacks (sql,ldap injection,...)

2 : Audit (phpinfo,openredirect,...)

3 : Bruteforce (dir,file,backup,...)

4 : Disclosure (emails,password,...)

5 : Full scan (audit,attacks,brute,...)

-H --headers Extra headers (e.g: "Host:site.com")

-d --data Data to be sent via POST method

-m --method HTTP method, GET or POST

-h --host HTTP Host header value

-R --referer HTTP Referer header value

-a --auth HTTP Basic Authentication (user:pass)

-A --agent HTTP User-agent header value

-r --ragent Use random User-agent header value

-c --cookie HTTP Cookie header value

-p --proxy Use a proxy, (host:port)

-P --proxy-auth Proxy Authentication, (user:pass)

-t --timeout Seconds to wait before timeout connection

-n --redirect Set redirect target URL False (default=True)

-v --verbose Verbosity, print more informations

-V --version Show tool version

-hh --help Show this help and exit

wascan.py --url http://www.site.com/ --scan [0,2,4]

wascan.py --url http://www.site.com/ --auth "admin:1233"

wascan.py --url http://www.site.com/index.php?id=1 --scan [1,4]

wascan.py --url http://www.site.com/index.php --data "id=1" --method POST --scan [1,4]

wascan.py --url http://www.site.com/index.php?id=1 --scan [1,4] --headers "Host: site.com,..."

wascan.py --url http://www.site.com/ --scan [0,2,4] --proxy 10.10.10.10:80 --proxy-auth "root:1234"

bisa juga di Organization Repository github [here]

mungkin itu saja yang bisa saya berbagi kepada anda

kalau ada kekurangan dan kesalahan mohon berikan masukan nya

sekian dan semoga bermanfaat...

Wasamualaikum Wr.Wb...

mungkin itu saja yang bisa saya berbagi kepada anda

kalau ada kekurangan dan kesalahan mohon berikan masukan nya

sekian dan semoga bermanfaat...

Wasamualaikum Wr.Wb...

0 Comments